Хакеры взломали трех крупнейших производителей антивирусов из США

Группа русско- и англоговорящих хакеров взломала сети трех крупнейших производителей антивирусов в США и извлекла оттуда исходный код продуктов. Украденные данные и доступ к сетям хакеры готовы продать за $300 тыс.

Взлом ИБ-гигантов

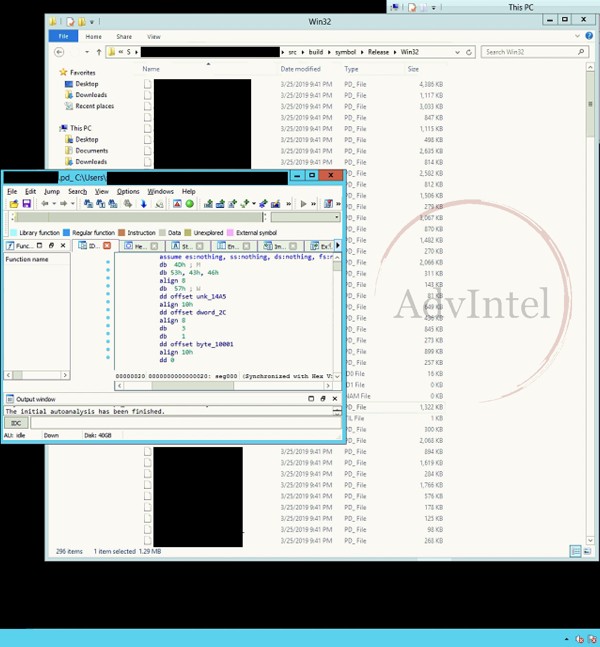

Хакерская группировка Fxmsp сообщила, что ей удалось взломать системы трех лидирующих американских производителей антивирусов и похитить коды их антивирусного ПО, а также решений в области искусственного интеллекта и плагинов безопасности. На это обратила внимание компания Advanced Intelligence (AdvIntel), работающая в области информационной безопасности.

Хакеры не раскрыли названия компаний, но опубликовали список специфических индикаторов, с помощью которых можно понять, о ком идет речь. Fxmsp выложила скриншоты папок, в которых содержится 30 терабайт данных, предположительно, похищенных из сетей этих трех вендоров. Судя по всему, в папках находятся документы, освещающие развитие бизнеса, а также модели искусственного интеллекта, софт для обеспечения веб-безопасности и базовый код антивирусного ПО.

Три компании, о которых идет речь, AdvIntel характеризует как «топовые» и «лидирующие» на американском рынке. По версии издания The Software Report по итогам 2018 г. в список крупнейших производителей защитного ПО в США вошли Symantec, FireEye, Fortinet, McAfee, Crowdstrike, Masergy, Palo Alto Networks и др. Не все из них используют собственные антивирусные ядра. Кроме того, одним из крупнейших разработчиков антивирусов в США можно считать Microsoft, которая поставляет для легальных копий Windows бесплатное защитное решение Microsoft Security Essential.

Fxmsp согласны продать похищенные данные вместе с доступом к сетям за $300 тыс. Сам взлом был осуществлен в первом квартале 2019 г., данные были готовы к продаже уже в марте, а в конце апреля группа сообщила, что имеет доступ к сетям всех трех компаний. Fxmsp отмечает, что заинтересовалась кражей данных у производителей антивирусов примерно полгода назад. Группа сфокусировалась на этом проекте, как на основном. AdvIntel пишет, что в последние полгода группировка не публиковала ничего на подпольных форумах, где обычно освещает свою деятельность — молчание продлилось с октября 2018 г. по апрель 2019 г.

Что известно о Fxmsp

Fxmsp состоит, предположительно, из высококвалифицированных русско- и англоговорящих киберпреступников, сообщает AdvIntel. Группировка специализируется на взломе сетей с высокой степенью защиты с целью получения доступа к конфиденциальным корпоративным и правительственным данным. Fxmsp создала себе репутацию и заработала около $1 млн, торгуя такими данными.

AdvIntel сообщает, что один из участников группировки, предположительно, является резидентом Москвы, а зовут его Андрей. По имеющимся данным, он начал киберпреступную карьеру в середине 2000-х гг. и специализируется на социальной инженерии.

Группировка начала работу в 2017 г. На протяжении 2017 и 2018 гг. Fxmsp сформировала сеть доверенных прокси-реселлеров, через которых распространяет информацию о своих достижениях в криминальном подполье. Частью тактики Fxmsp является то, что хакеры включают доступ к сетевым средам через внешние серверы протокола удаленного рабочего стола (RDP) и открытый активный каталог.

Недавно группировка сообщила, что разработала ботнет для кражи учетных данных, способный заражать высокозащищенные сети с целью извлечения конфиденциальных имен пользователей и паролей. Fxmsp утверждает, что разработка этой бот-сети и улучшение ее возможностей в области кражи информации из защищенных систем сейчас является главным приоритетом группы.

Крупные российские хакеры

Это не единственный случай, когда хакер, действующий на международном уровне, оказался резидентом России. Например, в марте 2019 г. в Новокузнецке был задержан хакер-наемник, администрировавший для различных преступных группировок ботнеты как минимум на 50 тыс. компьютеров. Задержанный действовал по модели cybercrime-as-a-service — он предлагал свои услуги на форумах, не зная о заказчиках ничего, кроме псевдонимов.

На след наемника удалось выйти в ходе расследования инцидента с трояном Pony Formgrabber, который имел место весной 2018 г. Данный троян используется для кражи учетных записей. С его помощью администратор из Новокузнецка сумел заразить порядка 1 тыс. ПК российских и иностранных пользователей, получив при этом доступ к их почте. Созданная таким образом ботсеть проработала с осени 2017 г. до августа 2018 г. С ее помощью хакер похищал с устройств логины, пароли и другие персональные данные.

В Group-IB отмечают, что Pony Formgrabber — это тот самый троян, который использовала группировка Toplel для атак на клиентов российских банков в 2014-2015 гг. и в 2017 г. Этот же троян, наряду с другими программами, был использован для компрометации 40 тыс. аккаунтов крупных государственных ресурсов в 30 странах мира.

В последнее время новокузнецкий наемник занялся тестированием вредоносного ПО под ОС Android, в том числе мобильного трояна LokiBot. Это связано с тем, что мобильные трояны в мире киберпреступности начали приобретать большую популярность, чем трояны для ПК.

Поделиться

Поделиться