В ОС Linux 10 лет работает «жучок» АНБ США, следящий за «военкой» и телекомом по всему миру

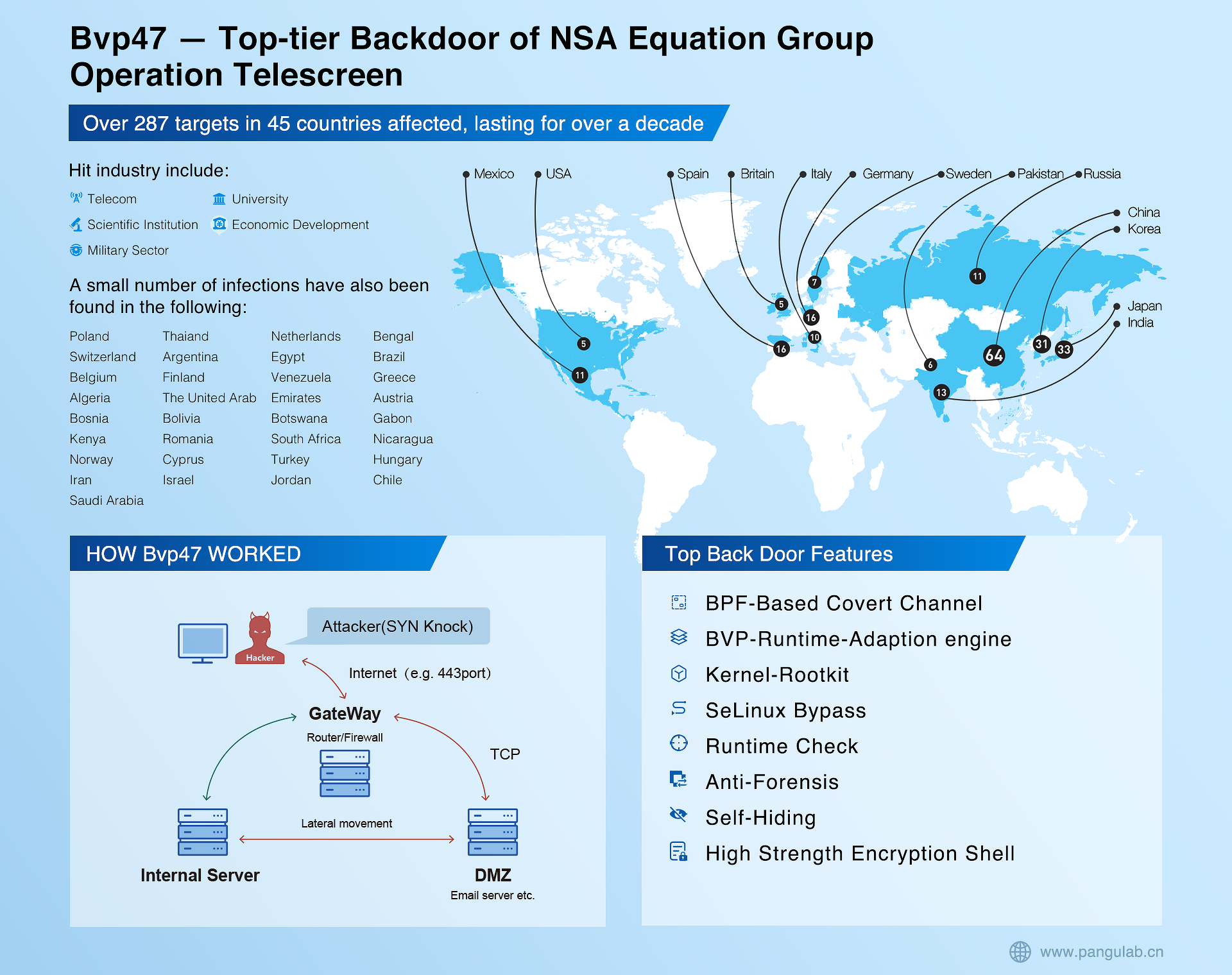

Китайские специалисты по кибербезопасности рассказали о бэкдоре Bvp47, якобы применяемом Агентством национальной безопасности США в атаках в том числе на «военку» и телеком. С его помощью по меньшей мере с 2013 г. осуществлялась слежка за различными организациями в 45 странах, в том числе России, Китае и самих США. Все это время вредоносная программа, поражающая в том числе и Linux-системы, оставалась незамеченной.Бэкдор Bvp47

Команда специалистов по кибербезопасности из китайской Pangu Lab опубликовала отчет, посвященный бэкдору Bvp47, работающему в операционных системах семейства Linux. Программу связывают с хакерской группировкой (APT) Equation Group, которая, по данным аналитиков, действует в интересах Агентства национальной безопасности (АНБ) США.

По информации Bleeping Computer, вредонос до сих пор оставался незамеченным в течение почти десяти лет, несмотря на то, что был добавлен в базу Virus Total еще в конце 2013 г. До выхода отчета Pangu Lab 23 февраля 2022 г., согласно Virus Total, Bvp47 детектировал лишь один антивирусный движок. После осуществления публикации данный показатель начал расти.

Бэкдор (Backdoor) – вредоносная программа, которая предоставляет злоумышленнику доступ к устройству для несанкционированных действий.

Детище Equation

Команда Advanced Cyber Security Research в Pangu Lab, заявляет, что обнаружила образец «продвинутого» Linux-бэкдора с функцией удаленного управления в 2013 г. в ходе расследования некоего киберинцидента, произошедшего на территории Китая. Однако данная функция была защищена при помощи алгоритма ассиметричного шифрования RSA, для ее активации требовался закрытый ключ.

Специалистам удалось обнаружить подходящий ключ среди информации, «слитой» Shadow Brokers. В 2016 г., эта загадочная хакерская группировка заявила о том, что ей удалось взломать серверы Equation – якобы связанной с АНБ структуры – и похитить хакерские инструменты этой американской спецслужбы.

Некоторые из компонентов, фигурирующих в утечках Shadow Brokers – dewdrop и solutionchar_agents – были интегрированы во фреймворк Bvp47, что, как отмечает Bleeping Computer, свидетельствуют о пригодности использования бэкдора в широком перечне Unix и Unix-подобных операционных систем, таких как различные мейнстримные дистрибутив Linux, JunOS, FreeBSD и Solaris.

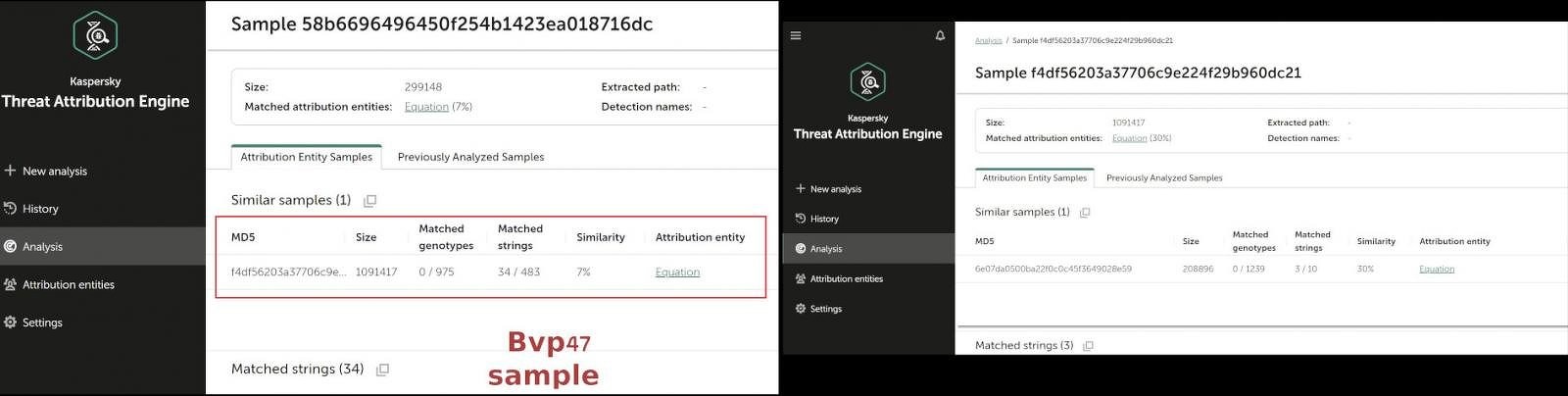

Автоматический анализ Bvp47 при помощи инструмента Kaspersky Threat Attribution Engine (KTAE) «Лаборатории Касперского» указывает на схожесть (совпадение 34 из 483 строк) с другим образцом вредоносного ПО, используемого Equation для атаки на системы Solaris SPARC.

Исследователи отмечают, что бэкдор создан «организацией со значительными техническими возможностями», а защититься от него было практически невозможно из-за того, что тот эксплуатировал ранее неизвестные (Zero-day) уязвимости. Pangu Lab подчеркивает мощь, хорошую проработанность и универсальность инструмента.

География жертв Bvp47

Как отмечают в Pangu Lab, Bvp47 применялся при осуществлении атак более чем на 287 объектов в 45 странах по всему миру. Среди целей хакеров – организации в сферах телекоммуникаций, науки и образования, экономики, а также военный сектор.

Наибольшее число кибератак было направлено на организации в Китае, Корее, Испании и Италии, Индии, России, Германии, Швеции, Мексики, США, Пакистана, Великобритании и Японии.

Также специалисты Pangu Lab зафиксировали небольшое количество случаев заражения Bvp47 на территориях Польши, Швейцарии, Бельгии, Алжира, Боснии, Кении, Норвегии, Ирана, Саудовской Аравии, Таиланда, Аргентины, Финляндии, ОАЭ, Боливии, Румынии, Кипра, Израиля, Нидерландов, Египта, Венесуэлы, Ботсваны, ЮАР, Турции, Иордании, Бразилии, Греции, Австрии, Габона, Никарагуа, Венгрии и Чили.

Поделиться

Поделиться