Хакер взломал Oracle Cloud и выложил 6 миллионов записей

На хакерский форум выложен на продажу солидный массив данных, якобы угнанных из серверов корпорации Oracle. Косвенные признаки свидетельствуют о том, что какой-то взлом действительно имел место, но вендор это отрицает.

Шипованный стебель

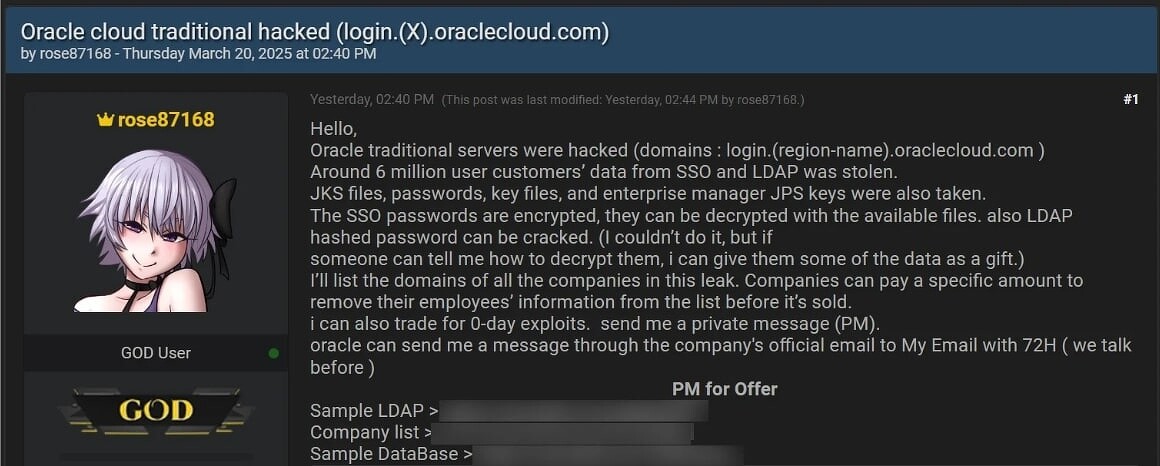

Некий хакер под никнеймом rose87168 опубликовал большое количество текстовых файлов, содержимое которых якобы украдено с серверов авторизации Oracle Cloud. В самой корпорации Oracle это отрицают.

В текстовых файлах, опубликованных хакером, содержится фрагмент базы данных, сведения LDAP (протокола авторизации Lightweight directory access protocol), а также список компаний, чьи токены SSO (схемы единой авторизации) якобы украдены из платформы в Oracle Cloud.

В качестве доказательства доступа к серверам злоумышленник передал изданию BleepingComputer ссылку, указывающую на то, что он (или она) загрузил текстовый файл со своим адресом ProtonMail на сервер login.us2.oraclecloud.com.

Теперь rose87168 пытается продать свой предполагаемый улов, в который входят также файлы Java Keystore и различные ключи, а также зашифрованные SSO-пароли. Их в теории можно расшифровать с помощью других собранных данных. Злоумышленник предлагает поделиться частью своей добычи с теми, кто возьмется взломать пароли.

Хакер также предлагает обменять угнанные данные на эксплойты нулевого дня. Предложение об этом опубликовано на хакерском форуме BreachForums, где у rose87168, по-видимому, довольно высокий рейтинг.

Прийти к успеху не получилось

В разговоре с сотрудниками BleepingComputer хакер заявил(а), что взлом осуществлен около 40 дней назад и что после вывода данных хакер попытался(-ась) связаться с Oracle и заставить компанию выплатить 100 тыс. единиц полукриминальной криптовалюты XMR за информацию о том, как ее системы были взломаны. Oracle платить отказался.

Злоумышленник также заявил, что все серверы Oracle Cloud используют уязвимую версию программной оболочки, для которой имеется некий публичный CVE-индекс и не существует какого-либо общеизвестного эксплойта.

Специалисты BleepingComputer не смогли верифицировать это утверждение.

«Имеющихся в открытом доступе данных недостаточно, чтобы судить о том, имел ли место факт взлома и действительно ли эти данные были извлечены из серверов Oracle Cloud», - считает Михаил Зайцев, эксперт по информационной безопасности компании SEQ. «Хакеры нередко готовы набивать себе цену, выдавая какие-то старые подборки данных за результаты их собственной «доблести». Но в любом случае клиентам Oracle Cloud может оказаться полезным обновить реквизиты доступа. Соображения безопасности требуют, чтобы это производилось регулярно».

«Никакого взлома Oracle Cloud не было. Опубликованные реквизиты не относятся к Oracle Cloud. Никто из клиентов Oracle Cloud [в данном случае] не претерпевал взлома и не терял данных», - утверждает пресс-служба Oracle.

Издание BleepingComputer в данный момент опрашивает компании, перечисленные хакером, на предмет того, имел ли место взлом на самом деле. Пока подтверждений этому нет.

Поделиться

Поделиться