Начавшийся в 2020 году массовый переход на удаленный формат работы значительно осложнил жизнь сотрудникам отделов информационной безопасности. Компании начали перестраивать ИТ-ландшафт, бизнес-процессы, имеющиеся ИБ-политики в сжатые сроки. Большинство существующих на рынке ИТ-решений были не способны бороться с угрозой слива конфиденциальной или критичной информации через персональные устройства своих сотрудников. За два года ситуация изменилась. CNews разбирались, какие решения сегодня позволяют держать под контролем «секреты фирмы».

Хронология «удаленки»

2020 год ощутимо изменил жизнь в целом и ландшафт информационной безопасности, в частности. Стремительное распространение коронавируса привело к необходимости обеспечения работы значительной части сотрудников в удаленном режиме. В самом начале самоизоляции резко подорожали, а затем и вовсе исчезли из продажи ноутбуки. Еще через некоторое время ФСТЭК России сформулировала основные подходы к обеспечению безопасного удаленного доступа, а именно необходимость использования специализированных решений на базе технологии Live USB.

2021 год, в свою очередь, принес легализацию удаленной работы в Трудовом кодексе (407-ФЗ) и новые требования ФСТЭК России к средствам обеспечения безопасной дистанционной работы.

И, наконец, текущий 2022 год ознаменовался с одной стороны уже прочно укоренившимся трендом удаленной работы на рынке труда (пандемия кончилась, а желание работать из дома осталось), и с другой стороны — санкциями в отношении России в связи со спецоперацией на Украине и участившимися случаями кибератак на государственные и корпоративные информационные инфраструктуры.

Как при всех указанных факторах не потерять доходы, ценных специалистов, долю рынка, имидж? Как защитить критичную информацию при необходимости дистанционного доступа к ней?

Сравнение подходов к организации удаленного доступа

С началом пандемии началась активная разработка различных решений для обеспечения безопасного удаленного доступа. Подходы к решению данной задачи отличаются выбором следующих составляющих:

• способы обеспечения доверенной среды обработки информации на стороне пользователя;

• форм-фактор изделия;

• методы реализации доверенного канала передачи данных.

Для обеспечения доверенной среды обработки информации нужно выполнить ряд требований. Первое — обеспечить доверенную загрузку служебной вычислительной техники (СВТ). Второе — среда обработки (операционная система) не должна содержать в себе закладки, уязвимости и недекларированные возможности, а также в системе должны отсутствовать злонамеренные программы (вирусы).

Форм-фактор конечного решения очень важен с точки зрения удобства как пользователя, так и для администратора. Представьте следующую ситуацию — ИТ службе поступила задача перевести сотрудников на «удаленку» и для этого нужно каждому пользователю подготовить служебный ноутбук с набором средств защиты информации. В данной ситуации сразу возникают следующие вопросы:

1. Сколько это будет стоить? Учитывая то, что в цену оконечного устройства помимо стоимости самого ноутбука должна также войти стоимость применяемых средств защиты?

2. Сколько времени займет подготовка? Помимо настройки операционной системы понадобится настройка средств доверенной загрузки, СКЗИ и др.

Самым удобным форм-фактором изделия для пользователя является обычная флешка. Что может быть проще и удобнее, чем просто вставить флешку в свой домашний или вообще любой недоверенный компьютер и сразу начать работать?

При реализации доверенного канала передачи данных следует применять криптографические методы защиты информации. Зарубежным решениям в текущих реалиях санкций и обострения международных отношений доверять не представляется возможным. Следовательно, необходимо использовать только отечественные СКЗИ, сертифицированные ФСБ России.

Производители предложили целый ряд изделий, обладающих как плюсами, так и минусами, но что самое главное — ни одно из изделий не удовлетворяло полностью действующим на тот момент требованиям к обеспечению безопасного удаленного доступа.

Проанализировав рынок предлагаемых решений, ФСТЭК России был разработан новый документ «Требования по безопасности информации к средствам обеспечения безопасной дистанционной работы в информационных (автоматизированных) системах» (приказ № 32 от 16 февраля 2021 года).

Большая часть положений данных требований уже была реализована и апробирована на момент их публикации в сертифицированном ранее изделии — средство обеспечения безопасной дистанционной работы Aladdin LiveOffice компании «Аладдин Р.Д.».

Область применения Aladdin LiveOffice

Aladdin LiveOffice может применяться:

• при реализации мер защиты в ГИС до 1-го класса защищенности включительно;

• при обеспечении до 1-го уровня защищённости ПДн включительно при их обработке в ИСПДн;

• при реализации мер защиты в АСУП и АСУ ТП на критически важных объектах, потенциально опасных объектах, а также объектах, представляющих повышенную опасность для жизни и здоровья людей и окружающей природной среды до 1-го класса защищенности включительно;

• в значимых объектах КИИ до 1-ой категории включительно;

• в информационных системах общего пользования II класса;

• для обработки любой конфиденциальной информации, доступ к которой ограничен в соответствии с Конституцией РФ и федеральными законами (кроме государственной тайны).

Варианты применения

Основными вариантами применения Aladdin LiveOffice можно рассматривать следующие:

1. В качестве средства работы из дома. Пользователь получает доступ к своему привычному рабочему месту, с которым он работал до этого в офисе. Все изменения, производимые пользователем, остаются на рабочем компьютере внутри сети организации, что позволяет строить систему защиты информации уже на имеющихся средствах защиты информации, применяемых внутри организации.

2. В качестве полнофункционального сертифицированного решения для защищенного доступа в государственную информационную систему (ГИС) или другую информационную систему (ИС).

Рассмотрим следующую ситуацию — возникла необходимость предоставления доступа к информационной системе (ИС) страховой компании страховому агенту, который не является штатным сотрудником. Сразу возникают вопросы:

Для решения данных вопросов как раз можно применять изделие Aladdin LiveOffice (ALO). Такому пользователю выдается преднастроенный токен ALO. Только в защищенной сессии ALO он может попасть в ИС и осуществить там разрешенные ему действия. Аутентификационная информация хранится в защищенном разделе карты памяти изделия. Компьютер, используемый для доступа в ИС, становится в данном случае доверенным за счет применения комплекса мер защиты, реализованных в Aladdin LiveOffice.

Изделие активно развивается, и сценариев его применения становится всё больше и больше, не нанося ущерб установленным требованиям безопасности.

Техническое описание решения

Aladdin LiveOffice представляет собой комплексное решение, которое, с одной стороны, позволяет использовать недоверенные (в том числе личные) средства вычислительной техники, а с другой — предоставляет возможность подключаться к рабочему компьютеру, сетям ГИС, ИСПДн, КИИ и т.д. Решение реализовано в виде токена Live USB и предоставляет следующие возможности:

• дистанционное подключение к своему служебному компьютеру;

• удаленная работа в привычной среде, с набором привычных приложений и документов — как в офисе;

• удаленная работа с конфиденциальными документами;

• работа с различными системами ЭДО и использование УКЭП;

• выход в Интернет разрешен только со служебного компьютера через корпоративный шлюз;

• строгая или усиленная двухфакторная аутентификация (2ФА), отказ от применения простых запоминаемых пользователями паролей.

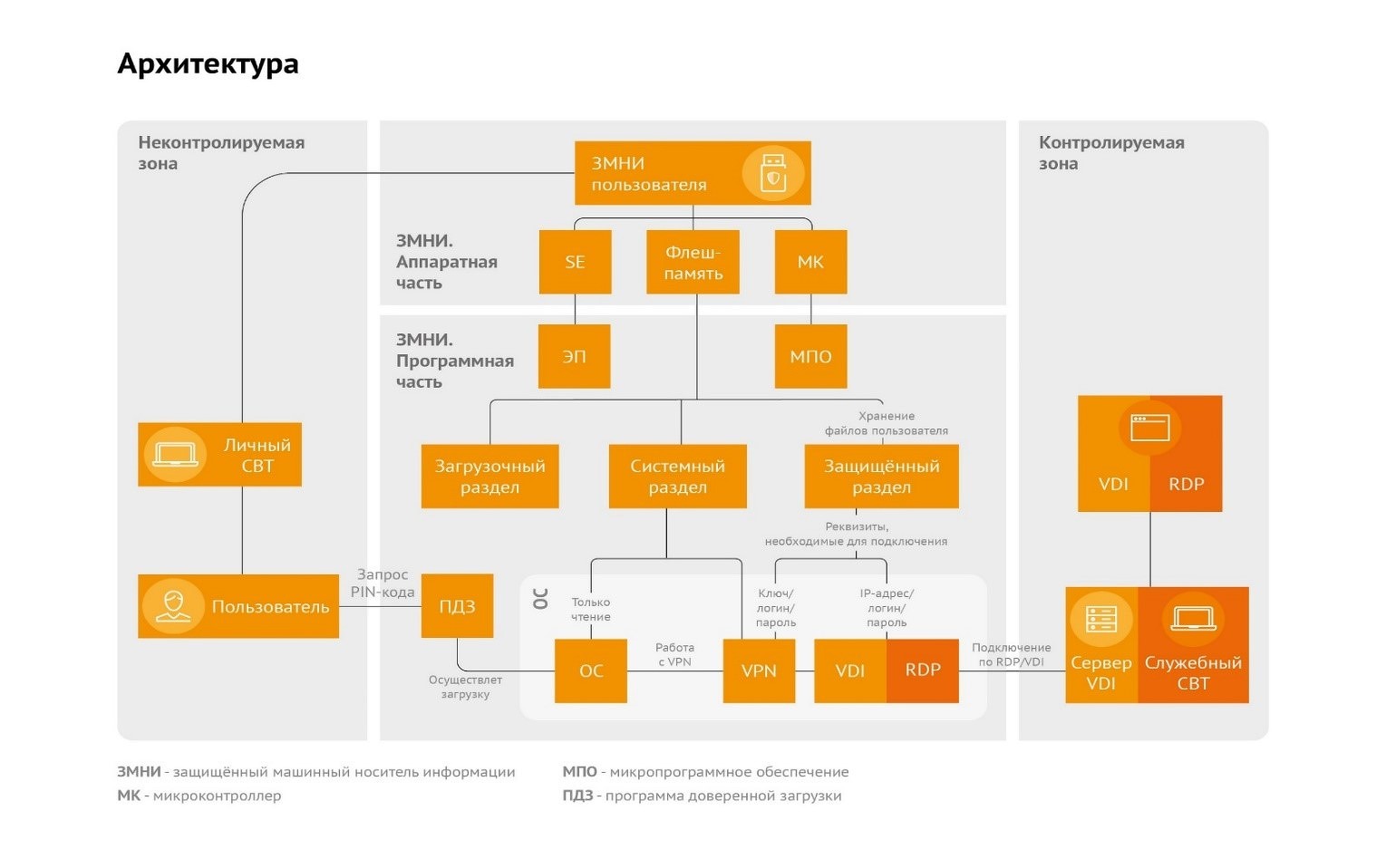

Как видно из представленной архитектуры, базовым компонентом решения ALO является защищенный машинный носитель информации (ЗМНИ). Суть подхода заключается в том, что пользователь на недоверенном (например, домашнем) компьютере загружается по технологии Live USB с токена и абсолютно прозрачно попадает в привычное ему окружение — рабочий стол своего офисного компьютера. Реализация решения заключается в следующем: ЗМНИ содержит ряд разделов флеш-памяти с разной степенью защиты, содержащих компоненты комплексного решения.

После отработки процесса загрузки со стороны BIOS/UEFI управление передается на загрузочный раздел ЗМНИ. На нем располагается уникальная разработка — LiveTSM, некий аналог привычного АПМДЗ. Он реализует такую ключевую функциональность, как:

Далее управление передается загрузчику ОС, расположенному на системном разделе. В решение интегрированы сертифицированные ОС семейства Linux (Astra Linux, РЕД ОС). Операционная система кроме встроенных механизмов защиты включает в себя ряд пакетов прикладного ПО, необходимого для реализации сценария безопасного дистанционного подключения к корпоративной ИТ-инфраструктуре. Это, в первую очередь, VPN-клиенты для построения защищенного шифрованного соединения от ПК пользователя до корпоративного крипто-шлюза, а также программные клиенты для удаленного подключения к служебным компьютерам (RDP). По запросам заказчиков мы можем интегрировать в решение практически любой софт для реализации технологий VPN/RDP/VDI.

Кроме служебных разделов, ЗМНИ также имеет защищённый раздел для данных пользователя (настройки Wi-Fi и пр.), который монтируется только после успешной аутентификации пользователя и только на авторизованном ПК.

Стоит обратить внимание на то, что необходимые для работы изделия артефакты (IP-адреса крипто-шлюзов, ключи VPN и т.д.) хранятся на специальном защищённом разделе флеш-памяти, который скрыт от пользователя, но доступен доверенной ОС и администратору безопасности в режиме «чтение-запись».

Плюсы использования решения Aladdin LiveOffice

Сохранение всех привычек и навыков работы. При дистанционной работе пользователи работают в привычной им среде, с обычным набором корпоративных приложений, все документы находятся в привычных местах, всё как при работе в офисе.

Готовое решение «всё в одном». В одном устройстве собран и интегрирован комплекс решений, позволяющий установить защищённое соединение с рабочим компьютером пользователя. Вся трудоемкая работа по подбору и интеграции между собой средств защиты информации выполнена производителем. ALO является готовым «коробочным» продуктом, уже включающим все необходимые компоненты, сертифицированные по требованиям ФСТЭК России и ФСБ России.

Существенная экономия бюджета. Экономия на организации дистанционной работы за счёт возможности использования любых недоверенных (личных) компьютеров по сравнению с закупкой служебных ноутбуков и средств защиты, необходимых для выполнения требований ФСТЭК России по реализации мер защиты при удалённом доступе.

Возможность быстрого встраивания в существующую инфраструктуру. Aladdin LiveOffice легко разворачивается и настраивается в действующей ИС. Существует возможность кастомизации решения.

Типовой сценарий ввода в эксплуатацию

Подготовка носителя к эксплуатации в программе Aladdin SecureAdmin состоит из следующих этапов:

1. Инициализация носителя. Устанавливаются настройки изделия, такие как парольная политика, политика журналирования, пароль по умолчанию и др.

2. Персонализация носителя. В изделие вносятся специальным образом подготовленные файлы с настройками соединения.

3. Выдача разрешения на эксплуатацию носителя на конкретных СВТ. После аутентификации пользователя производится регистрация недоверенного (личного) СВТ по принципу «запрос—ответ».

После выполнения указанных действий пользователь Aladdin LiveOffice получает доступ к своему рабочему месту и может производить необходимые действия на своем рабочем компьютере удаленно.

Этапы развития изделия

Как уже говорилось ранее — изделие уже имеет сертификат соответствия ФСТЭК России. Продукт выполняет поставленные задачи, но, как говорится, нет предела совершенству.

Компания «Аладдин Р.Д.» не стоит на месте и планирует дальше развивать изделие в следующих направлениях:

• расширение перечня поддерживаемых доверенных ОС и VPN-клиентов;

• добавление новых возможностей для удаленного администрирования;

• внедрение собственной разработки LiveBIO, позволяющей проводить аутентификацию с помощью отпечатков пальцев, а также реализация ещё многих идей, о которых мы обязательно расскажем в последующих публикациях.

Поделиться

Поделиться