27.05.2019

Fortinet: большинство ботнетов используют уже сформировавшуюся инфраструктуру

20.02.2020

Раскрученная интернет-премия «Лайк года» оказалась схемой с кражей денег у россиян

06.03.2020

Больше половины кибератак проводятся вручную, без вредоносного ПО. Обычные способы борьбы с ними бесполезны

18.11.2019

Алексей Мальнев, «Инфосистемы Джет»: Безопасность должна приносить бизнесу новую функциональность, а не ограничения

07.04.2020

Trend Micro рассказала о киберпреступлениях во время пандемии коронавируса

21.03.2018

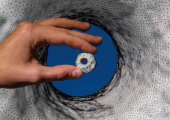

Как заманить хакера в ловушку

21.03.2018

Бизнес-завтрак «Как обмануть хакера». Бесплатно

01.12.2020

«Ростелеком»: КИИ и госорганизации стали главными мишенями продвинутых кибергруппировок в 2020 году

22.12.2020

Эксперты HP определили 6 основных тенденций в области кибербезопасности на 2021 год

03.12.2020

Как на деле, а не на словах снизить ИТ-затраты

29.11.2016

Каждая российская организация стала жертвой хакеров

08.06.2016

Команда «АСТ» защитила городской банк в рамках соревнований «CityF: Противостояние»

02.03.2021

Александр Бондаренко, R-Vision: Бинарная логика большинства систем мониторинга кибербезопасности безнадежно устарела

26.03.2021

Как COVID-19 изменил сферу информационной безопасности

30.03.2021

Как пандемия повлияла на ИТ-стратегию крупных компаний

14.01.2021

Group-IB рассказала о мошенничествах с курьерскими сервисами

28.04.2021

ГК Angara и Xello обеспечили усиленную защиту крупного девелопера от направленных атак

27.07.2021

Отчет HP об угрозах кибербезопасности: хакеры объединяются для усиления эффекта своих атак

13.10.2013

Госинформатизация: время ускорения

06.06.2013

Китай и Россию обвинили в кибератаках на крупнейшее госведомство США

19.09.2013

Symantec рассказала об элитной группе наемных хакеров

04.12.2013

«Лаборатория Касперского» приступила к тестированию собственной ОС. Подробности

25.02.2010

«Код Безопасности» подвёл итоги 2009 г. и поделился планами развития бизнеса

19.03.2008

Защита сети: как вести оборонительный бой

25.04.2006

IPTV в России: кто есть кто

31.10.2019

Сергей Шерстобитов, Angara Technologies Group - 5G может фундаментально повлиять на взаимодействие банков с клиентами

07.10.2020

Андрей Янкин, «Инфосистемы Джет» - Многие компании не используют даже встроенные инструменты защиты облаков

26.04.2012

Пентагон отрепетировал нападение на Россию и Китай

Искусственный интеллект добрался и до Wi-Fi: как инновации помогают строить беспроводные сети в офисах

14.02.2022

В Xello Deception реализована поддержка инфраструктуры виртуальных рабочих мест

11.03.2022

Linxdatacenter запускает сервис защиты приложений и инфраструктуры Linx Protect

15.03.2022

R-Vision выпустила коммерческий релиз продукта R-Vision TDP

19.09.2022

Xello и Security Vision объявили о технологическом партнерстве и совместимости продуктов

20.09.2022

R-Vision выпустила новую версию платформы R-Vision TDP

17.10.2022

Модификация зловредов под известные песочницы: Positive Technologies обнаружила вредоносное ПО, заточенное под обход PT Sandbox

28.11.2022

Kaspersky ICS CERT: с какими киберугрозами могут столкнуться промышленные предприятия в 2023 году

14.12.2022

R-Vision выпустила обновление платформы R-Vision TDP

19.12.2022

PT ICS обнаруживает атаки на AVEVA System Platform

18.04.2023

Positive Technologies обновила PT Sandbox

12.09.2023

Модуль Deception и поддержка macOS: Bi.Zone расширила функциональность Bi.Zone EDR

20.11.2023

R-Vision представила новую версию продукта R-Vision Endpoint 1.8

19.12.2023

Валерий Баулин - Валерий Баулин, F.A.C.C.T.: Программы-вымогатели стали самым разрушительным оружием

02.02.2024

К сезону подледной ловли корюшки МТС прокачала сеть в бухте Гертнера

13.02.2024

Фишинг по вторникам: эксперты F.A.С.С.T. обозначили тенденции вредоносных рассылок

15.02.2024

Positive Technologies представила топ трендовых уязвимостей за январь 2024 года

07.03.2024

Главный союзник Америки на Ближнем Востоке шпионил за гражданами США

17.04.2024

Кибершпионы из Core Werewolf пытались атаковать российскую военную базу в Армении

27.04.2024

«Лаборатория Касперского» зафиксировала всплеск фишинговых рассылок на крупные российские компании

20.05.2024

Представлена коробочная версия решения для защиты конечных точек Bi.Zone EDR

21.05.2024

Новый троян атакует банки по всему миру через Outlook в ОС Windows

22.05.2024

Чат-ботов можно обманом заставить раскрыть секреты компании

15.07.2024

«Дыру» в PHP используют для распространения троянов и проведения DDoS-атак

03.10.2024

Жителям четырех удаленных поселений в Югре стал доступен интернет от МТС

12.12.2024

RED Security SOC подтвердил эффективность выявления кибератак с помощью Deception-систем

19.12.2024

Роскомнадзор закупает ИТ-ловушки и фейковые базы данных, чтобы заманивать в них хакеров

* Страница-профиль компании, системы (продукта или услуги), технологии, персоны и т.п. создается редактором на основе анализа архива публикаций портала CNews. Обрабатываются тексты всех редакционных разделов (

новости , включая "Главные новости",

статьи , аналитические обзоры рынков, интервью, а также содержание партнёрских проектов). Таким образом, чем больше публикаций на CNews было с именем компании или продукта/услуги, тем более информативен профиль. Профиль может быть дополнен (обогащен) дополнительной информацией, в т.ч. презентацией о компании или продукте/услуге.

Обработан архив публикаций портала CNews.ru c 11.1998 до 01.2025 годы.

Ключевых фраз выявлено - 1334645, в очереди разбора - 774374.

Создано именных указателей - 165523.

Редакция Индексной книги CNews -

book@cnews.ru

Читатели CNews — это руководители и сотрудники одной из самых успешных отраслей российской экономики: индустрии информационных технологий. Ядро аудитории составляют топ-менеджеры и технические специалисты департаментов информатизации федеральных и региональных органов государственной власти, банков, промышленных компаний, розничных сетей, а также руководители и сотрудники компаний-поставщиков информационных технологий и услуг связи.